Quem Somos

SOLUTION PROVIDER

Desde 1997 Planejando e Personalizando Projetos de Tecnologia

Nossa Missão

Agregar valor aos clientes, parceiros, entendendo, planejando e personalizando projetos de Tecnologia que se transformem em soluções escalonáveis e seguras.

Nossos Valores

Ética e respeito ao cliente, ao parceiro e a sociedade, desenvolvendo projetos de tecnologia alinhados a preservação dos aspectos ambientais e sociais.

Política de Segurança da Informação - Publicada em 18/02/2025

ISO 27001

A Solution Provider empresa que atua como desenvolvedora de Projetos de Infraestrutura, localizada na cidade de São Bernardo do Campo com atuação na grande SP, no Interior Paulista e Baixada Santista, tendo como outsourcing o principal “produto”, mantém seu compromisso de resguardar e proteger os dados sejam eles pessoais ou não – que estão sob sua guarda.

Neste sentido, a presente Politica de Segurança da Informação apresenta diretrizes gerais de conduta, bem como obrigações a serem seguidas na Solution Provider a fim de mitigar eventuais riscos e danos relacionados a ameaças externas ou internas, deliberadas ou acidentais que possam impactar na confidencialidade, integridade e disponibilidade das informações de qualquer natureza, objetivando garantir sua preservação.

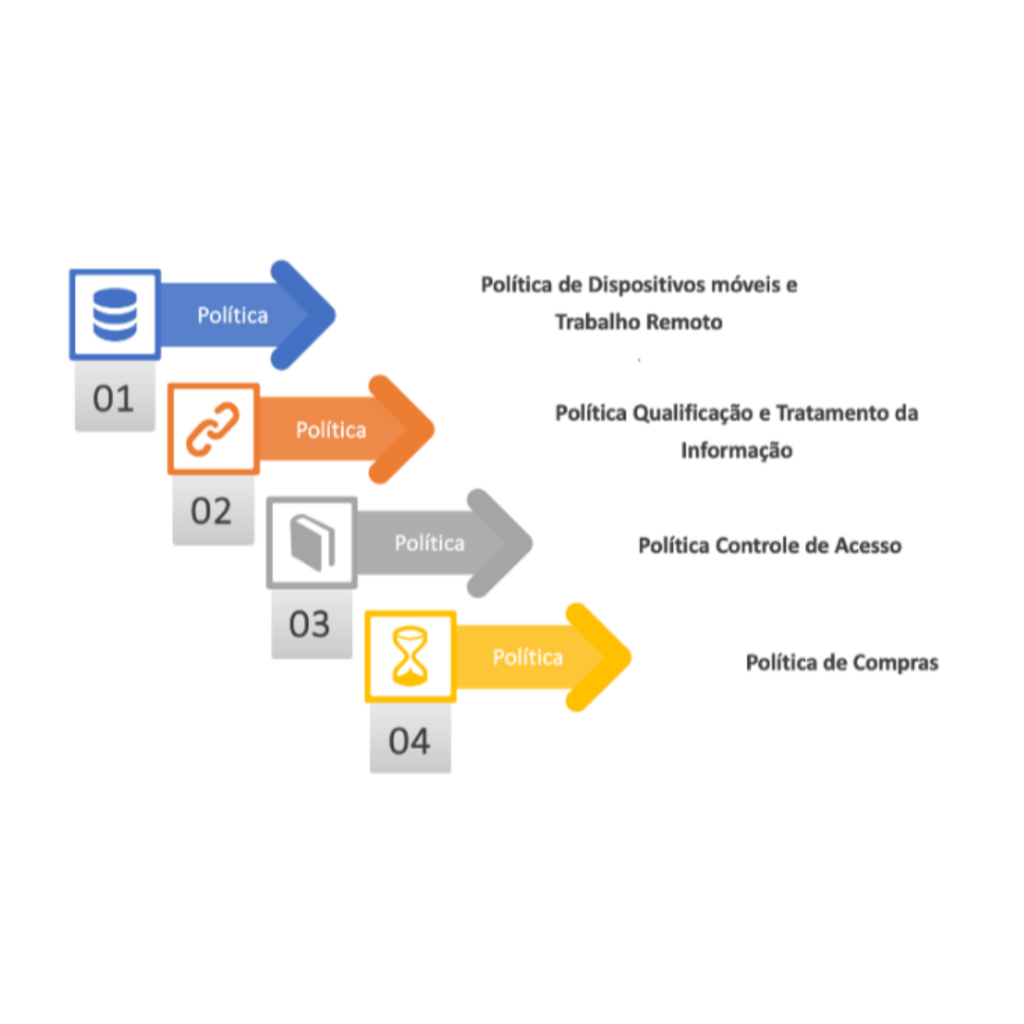

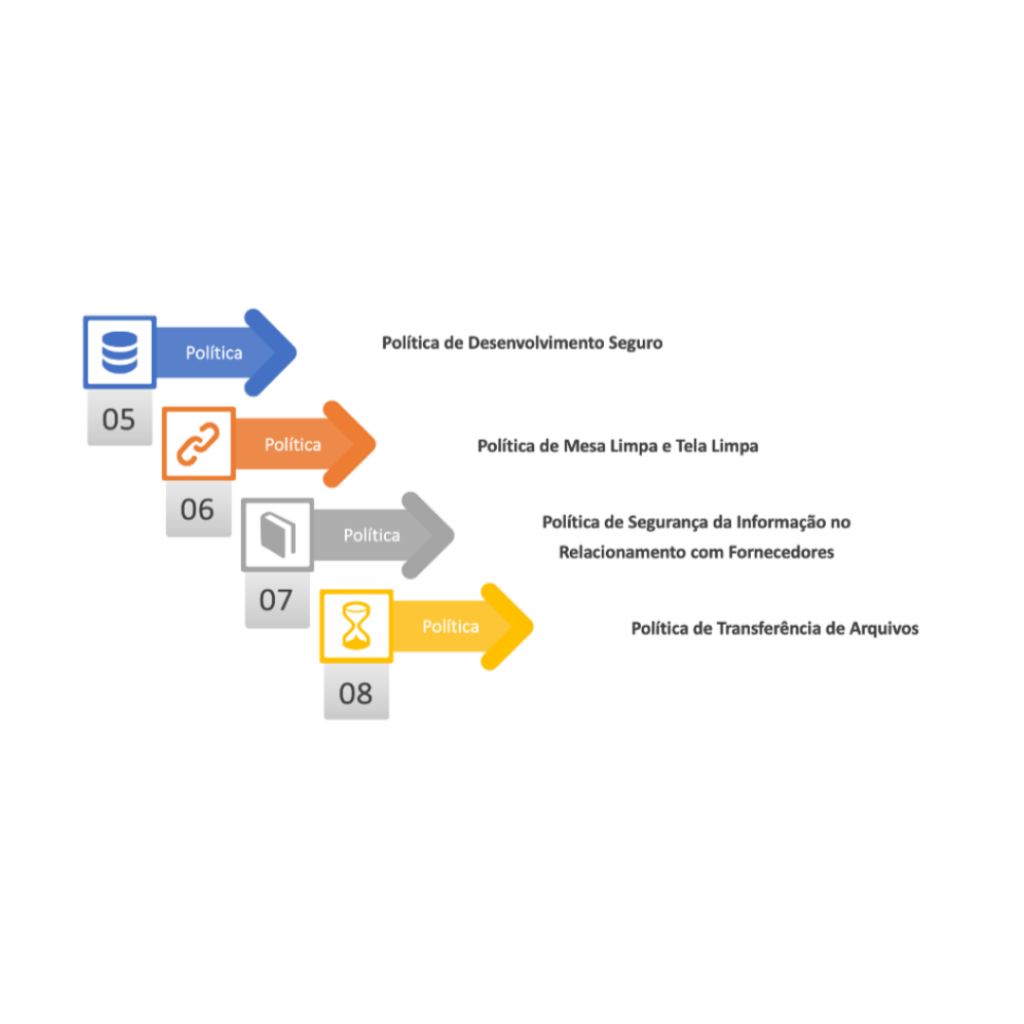

Amparada nos preceitos da Norma ISO 27001, padrão internacional para processos de gestão da segurança da informação a politica define também papeis e responsabilidades para implantação dos seguintes

controles da segurança da informação, conforme diagramas abaixo:

1. Destinatários:

A presente política se aplica a todas as partes interessadas da Solution Provider, previamente definidas nos documentos do SGSI. Todos os destinatários poderão ter acesso a esse documento e deverão observar as presentes regras e recomendações em quaisquer operações que possam impactar na segurança das informações da Solution Provider. O não cumprimento das disposições ora previstas sujeitará o infrator às sansões estão previstas e classificadas de acordo com o grau e previstos em cada uma das políticas da Solution Provider, sem prejuízo das medidas previstas em Lei, caso se aplique.

2.Aplicabilidade:

Essa politica deve ser aplicada a todas as atividades que envolvam a Solution Provider, de forma a estabelecer as diretrizes e garantir que seus destinatários entendam e cumpram as leis de proteção de dados pessoais bem como os padrões e medidas técnicas visando a segurança da Informação da Solution Provider.

3.Objetivos:

1. Segurança de Recursos Humanos envolvendo processos de início, meio e fim dos períodos de contratação, gerenciamento de terceiros;

4. A Segurança física do ambiente, e dos acessos a equipamentos garantindo controle envolvendo requisitos de negócio relacionados, responsabilidades dos usuários.

5. A Gestão de Ativos, contemplando a responsabilidade pelos ativos e a classificação da informação;

6. O Gerenciamento das operações e comunicações, contemplando procedimentos e responsabilidades operacionais, acesso a rede, ao sistema operacional, as aplicações e as informações.

7. Proteção contra códigos maliciosos, cópias de segurança, manuseio de mídias plano de contingência.

8. Gerenciamento de segurança em redes, troca de informações.

9. A Gestão de incidentes de segurança, envolvendo um processo de notificação de fragilidade e eventos de segurança, além de melhorias nas práticas relacionadas.

10. A conformidade da Gestão da segurança da informação com requisitos aplicáveis, normas técnicas e regulatórias e os aspectos relativos às auditorias internas e externas.

11. Buscar a melhoria contínua do sistema de gestão da segurança informação.

1. Princípios

O compromisso da Solution Provider com o tratamento adequado das informações se baseia nos seguintes princípios:

Autenticidade – todos os esforços serão feitos para que as informações sejam confiáveis, corretas, ou seja, as informações não serão alteradas de forma não autorizada ou indevevida;

Confiabilidade – O acesso à informação é permitido somente para pessoas autorizadas e quando ele for de fato necessário;

Disponibilidade – somente as pessoas autorizadas têm acesso à informação sempre que necessário.

Integridade – todos os esforços serão feitos para que as informações sejam exatas e completas bem como seu

processamento.

12. Definições

1.1. Ameaça

Evento que tem potencial em si próprio para comprometer os objetivos da Solution Provider, seja trazendo danos diretos aos ativos ou prejuízos indiretor decorrentes de situações inesperadas.

1.2. Ativos da Informação

São os meios de produção, armazenamento, transmissão e processamento de informações os sistemas de informação, os locais onde se encontram esses meios, as pessoas que têm acesso a informações,

assim como as próprias informações coletadas, produzidas, processadas, armazenadas, custodiadas, descartadas e transmitidas pela Solution Provider.

1.3. Autenticidade

Propriedade de que a informação foi produzida, expedida, modificada ou destruída por uma determinada pessoa física, ou por um determinado sistema, órgão ou entidade.

1.4. Classificação da Informação

Identificação de quais são os níveis de proteção que as informações demandam o estabelecimento de classes e formas de indetifica-las, além de determinados Controles de proteção necessários a cada uma delas.

1.5. Confidencialidade

Propriedade de que a informação não esteja disponível ou revelada a pessoa física, sistema, órgão ou entidade não autorizados e credenciados.

1.6. Conformidade

Processo que visa verificar o cumprimento das normas estabelecidas.

1.7. Controle de Acesso

Conjunto de procedimentos, recursos e meios utilizados com a

finalidade de conceder ou bloquear o acesso.

1.8. Criptografia

Método de codificação da informação que visa evitar que seja compreendida ou alterada por pessoas não autorizadas.

1.9. Disponibilidade

Propriedade de que a informação esteja acessivel e utilizável, sob demanda por uma pessoa física ou determinado sistema, órgão ou entidade no momento requerido.

1.10. Incidentes de Segurança da Informação

Qualquer evento que comprometa a confidencialidade, integridade ou disponibilidade de dados e/ou informações.

1.11. Fornecedores

São considerados fornecedores os terceiros contratados e subcontratados, pessoa física ou jurídica não enquadrados como parceiros comerciais.

1.12. Gestão de Riscos de Segurança da Informação

Conjunto de identificação de riscos que permitem identificar e implementar medidas de proteção necessárias para minimizar ou eliminar os riscos a que estão sujeitos os ativos de informação.

1.13. Informação

Conjunto de dados, textos, imagens, métodos, sistemas ou quaisquer formas de representação dotadas de significado em determinado contexto, independentemente do suporte em que resida ou da forma pela qual seja veiculado.

1.15. Quebra de Segurança

Ação ou omissão, intencional ou acidental, que resulta no comprometimento da Segurança da Informação e das comunicações.

1.16. Tratamento da Informação

Conjunto de ações referentes à recepção, produção, reprodução, utilização, acesso, transporte, transmissão, distribuição, armazenamento, eliminação e controle da informação.

Previous

Next